Modifica

Ecco i sistemi di sicurezza adottati dalla PSP:

- Kirk: Il Kirk e' il chip principale per la decriptazione e la verifica sulla PSP (Crypto Engine) contenuto all'interno del chip Tachyon). E' responsabile della decriptazione dei file PRX e i file eBoot. Possono essere inviati dei comandi per decriptare altri tipi di crittografie.

- Spock: un'altro chip per la decriptazione, si occupa di decriptare i dischi UMD che sono criptati con il metodo AES.

- MagicGate: protegge i dati sulla memory stick.

- FuseID: e' un valore univoco da 48bit contenuto all'interno della CPU, diverso per ogni PSP.

|

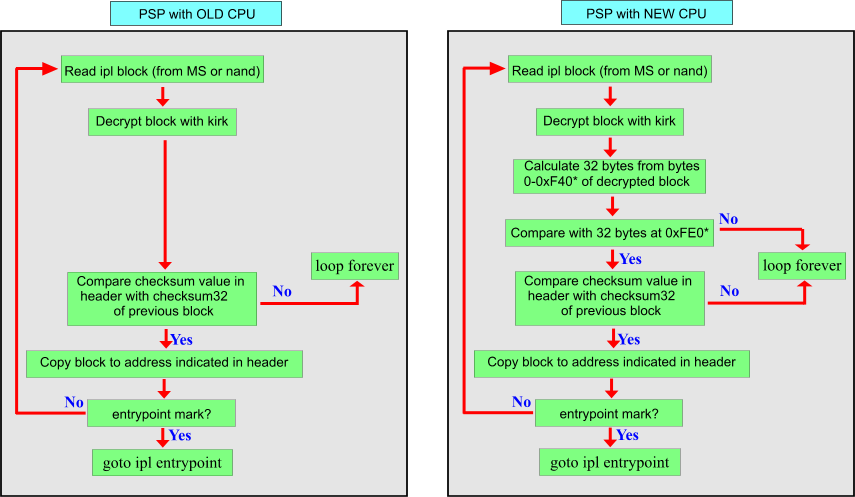

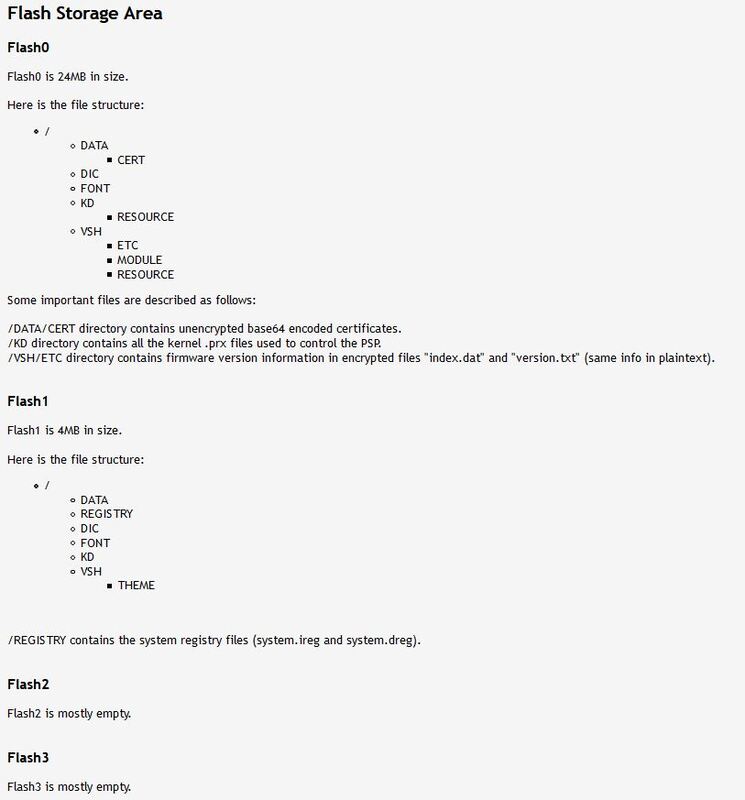

All'interno della CPU c'e' il Pre-IPL, che carica l'IPL dalla memory stick. IPL sta per Initial Program Loader, esso e' firmato e va decriptato dal Pre-IPL prima di venir eseguito, una volta superata questa fase viene eseguito e carica il firmware dalla memoria NAND per poi eseguirlo. La memoria NAND e' da 32MB sul primo modello di PSP mentre da 64MB per i modelli successivi, essa e' suddivisa in blocchi dove:

|

|

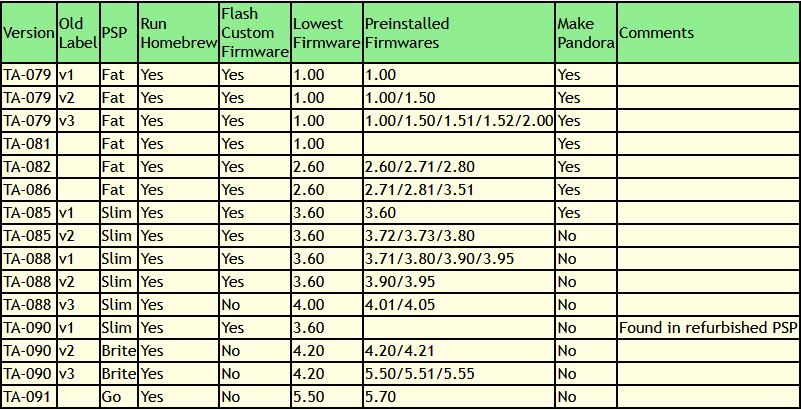

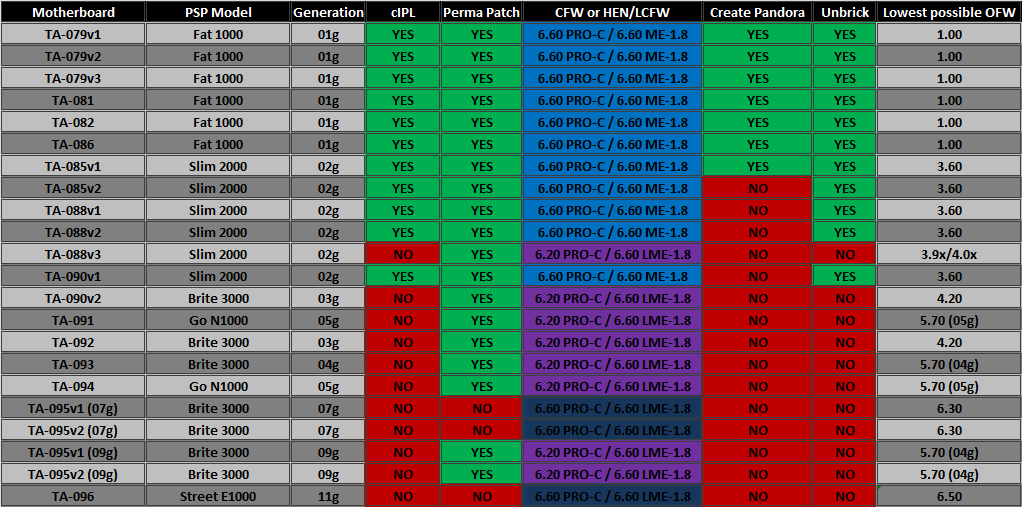

Modifiche disponibili:

|

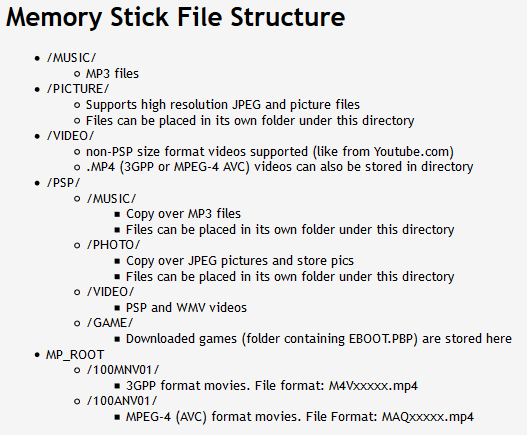

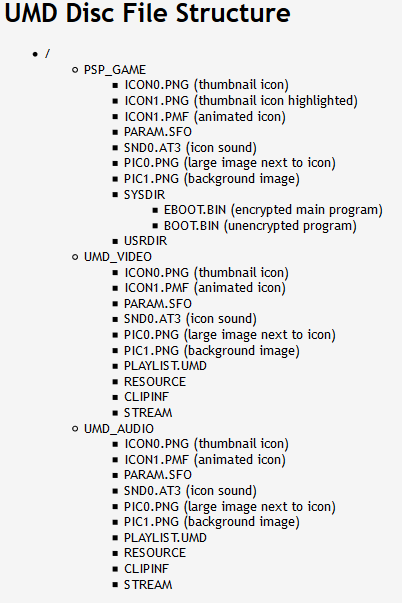

Struttura File e Cartelle

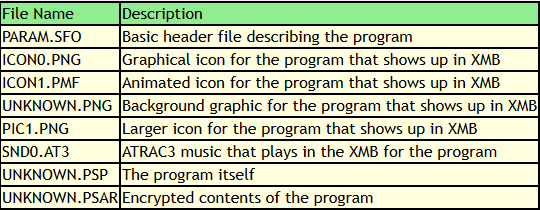

Tipologie File

|

La PSP come la PS2 e la PS3 utilizza i file ELF come formato eseguibile (un po' come gli EXE per Windows). Questi file sono compressi all'interno di un file EBOOT.PBP insieme ad altri file. Quando caricato, la CPU MIPS puo' eseguire il codice nel kernel oppure in user mode. La maggior parte della XMB e i driver per l'hardware vengono avviati in modalita' kernel.

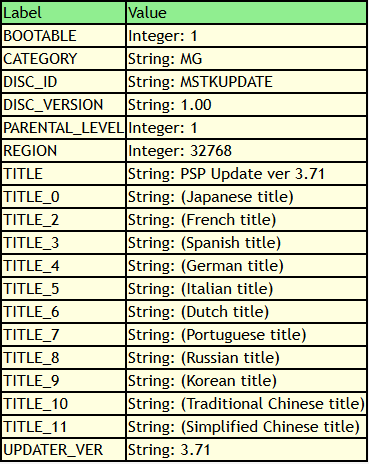

Il file PARAM.SFO (gia' visto anche sulla PS3) dal file EBOOT.PBP e' un file di lunghezza variabile contenente informazioni sul programma. Ha molte label opzionali che possono essere impostate come parametri per il programma. A destra potete osservare i parametri del file PARAM.SFO e qui sotto il contenuto dei file EBOOT.PBP. |